Resultados de la búsqueda

Apariencia

Para más opciones de búsqueda, vea Ayuda:Búsqueda.

Si consideras que este artículo debería existir, conoces nuestros pilares, dispones de fuentes fiables y sabes indicarlas como referencias, puedes crearlo, opcionalmente usando nuestro asistente.

- centra en proteger la vulnerabilidad actual en la seguridad para protocolos de autenticación y de codificación). Es conveniente verificar al adquirir un dispositivo…23 kB (1635 palabras) - 22:14 7 may 2024

Llave remota (categoría Sistemas de seguridad vehicular)abrepuertas de garaje usan codificación de código fijo que usa interruptores DIP o soldadura para hacer el proceso de codificación de pines de dirección…9 kB (1104 palabras) - 11:41 15 sep 2023

Llave remota (categoría Sistemas de seguridad vehicular)abrepuertas de garaje usan codificación de código fijo que usa interruptores DIP o soldadura para hacer el proceso de codificación de pines de dirección…9 kB (1104 palabras) - 11:41 15 sep 2023- Conector eléctrico (categoría Wikipedia:Páginas con errores de referencia)impedir que se conecten de manera incorrecta, conectando los pines equivocados donde van otros, y tener mecanismos de bloqueo para asegurar que están…28 kB (3188 palabras) - 10:42 11 abr 2024

Wikipedia en chino (categoría Wikipedias por idioma)Internet mantienen una política de bloqueo de sitios web cuyos contenidos puedan violar leyes nacionales o amenacen la seguridad del Estado. Esto incluye sitios…21 kB (3009 palabras) - 00:31 29 ene 2024

Wikipedia en chino (categoría Wikipedias por idioma)Internet mantienen una política de bloqueo de sitios web cuyos contenidos puedan violar leyes nacionales o amenacen la seguridad del Estado. Esto incluye sitios…21 kB (3009 palabras) - 00:31 29 ene 2024 Laserdisc (categoría Almacenamiento de video)a fotograma en el proceso de codificación junto con la tecnología de rango de bit generalmente empleada en el lanzamiento de DVD con un gran presupuesto…32 kB (4599 palabras) - 12:42 12 may 2024

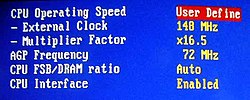

Laserdisc (categoría Almacenamiento de video)a fotograma en el proceso de codificación junto con la tecnología de rango de bit generalmente empleada en el lanzamiento de DVD con un gran presupuesto…32 kB (4599 palabras) - 12:42 12 may 2024 Overclocking (categoría Optimización de hardware)velocidades de reloj en este aspecto mejorarán el rendimiento del sistema en su conjunto. Aparte de aplicaciones exigentes como codificación de vídeo, la…18 kB (2571 palabras) - 08:19 23 abr 2024

Overclocking (categoría Optimización de hardware)velocidades de reloj en este aspecto mejorarán el rendimiento del sistema en su conjunto. Aparte de aplicaciones exigentes como codificación de vídeo, la…18 kB (2571 palabras) - 08:19 23 abr 2024- Canal encubierto (categoría Seguridad de la información)para que el emisor use una forma de codificación que el receptor sea capaz de descifrar.[2] Hay un tipo especial de canales encubiertos a los que se…26 kB (3599 palabras) - 04:21 7 mar 2024

de codificación de PIN para la pantalla de bloqueo.[5] La aplicación de la cámara prioriza la privacidad del usuario y reduce la recolección de datos…15 kB (1669 palabras) - 09:38 24 feb 2024

de codificación de PIN para la pantalla de bloqueo.[5] La aplicación de la cámara prioriza la privacidad del usuario y reduce la recolección de datos…15 kB (1669 palabras) - 09:38 24 feb 2024- Universal Media Disc (categoría Almacenamiento de audio)existe la posibilidad de usarlo en un futuro para almacenar datos, como es el caso del Minidisc (HI-MD). Tanto el software de codificación del audio como el…33 kB (5166 palabras) - 23:54 1 ene 2024

- aplicaciones web en busca de posibles vulnerabilidades de seguridad. También busca errores de codificación de software.”[12] La resolución de vulnerabilidades…14 kB (1729 palabras) - 17:18 22 mar 2024

WiMAX (sección Tecnologías competidoras)de radio en las frecuencias de 2,5 a 5,8 GHz y puede tener una cobertura hasta de 70 km. Es una tecnología dentro de las conocidas como tecnologías de…31 kB (4122 palabras) - 15:40 29 abr 2024

WiMAX (sección Tecnologías competidoras)de radio en las frecuencias de 2,5 a 5,8 GHz y puede tener una cobertura hasta de 70 km. Es una tecnología dentro de las conocidas como tecnologías de…31 kB (4122 palabras) - 15:40 29 abr 2024- bloque y las comisiones de las transacciones. La cantidad recompensada por crear nuevos bloques es una buena medida de la seguridad de una cadena de bloques…43 kB (5426 palabras) - 13:04 12 may 2024

Disco Blu-ray (categoría Tecnología de 2006)último, además de las mejoras en la tecnología óptica, estos discos incorporan un sistema mejorado de codificación de datos que permite empaquetar aún más…66 kB (8714 palabras) - 12:20 20 feb 2024

Disco Blu-ray (categoría Tecnología de 2006)último, además de las mejoras en la tecnología óptica, estos discos incorporan un sistema mejorado de codificación de datos que permite empaquetar aún más…66 kB (8714 palabras) - 12:20 20 feb 2024 Internet Explorer (categoría Introducciones relacionadas a la ciencia de la computación de 1995)de Windows XP mejora la seguridad de IE 6 y agrega ventanas emergentes de bloqueo. En 2005, Microsoft comenzó el desarrollo de Internet Explorer 7. Fue…99 kB (7928 palabras) - 05:31 14 may 2024

Internet Explorer (categoría Introducciones relacionadas a la ciencia de la computación de 1995)de Windows XP mejora la seguridad de IE 6 y agrega ventanas emergentes de bloqueo. En 2005, Microsoft comenzó el desarrollo de Internet Explorer 7. Fue…99 kB (7928 palabras) - 05:31 14 may 2024 Nova (sistema operativo) (categoría Distribuciones de Linux patrocinadas por Estados)puedan atentar a la seguridad del sistema. Posee accesibilidad e internacionalización. El UTF-8 es el sistema de codificación de caracteres predeterminado…20 kB (2593 palabras) - 13:10 22 ene 2024

Nova (sistema operativo) (categoría Distribuciones de Linux patrocinadas por Estados)puedan atentar a la seguridad del sistema. Posee accesibilidad e internacionalización. El UTF-8 es el sistema de codificación de caracteres predeterminado…20 kB (2593 palabras) - 13:10 22 ene 2024- Apache Hadoop (categoría Software de sistema)centra alrededor de aspectos de seguridad de datos fragmentados, aunque están surgiendo nuevas herramientas y tecnologías. El protocolo de autenticación…33 kB (4275 palabras) - 20:00 25 abr 2024

- posibilidades de que otros programas también empleen el mismo efecto. Suele ocurrir por motivos de descuido por algún virus o por bloqueo del sistema. Por eso,

- Sin embargo, si las personas no disponemos de una plena confianza y seguridad en el uso de estas tecnologías, no se podrá alcanzar nunca una verdadera

- exceso de precauciones en la utilización de los medios logísticos marítimos, al principio de las operaciones, por una sobreestimación del bloqueo naval